OSTATNIO PRZEGLĄDANE PRZEZ CIEBIE

WSZYSTKIE KSIĄŻKI

Powrót do Prawo medyczne (ochrony zdrowia)

Powrót do Prawo medyczne (ochrony zdrowia)Michał Możdżeń-Marcinkowski

Angelika Drelichowska, Paweł Razowski, Anna Gronkiewicz, Agnieszka Ziółkowska

Marek Porzycki, Wojciech Matuszewski, Tadeusz Włudyka, Krzysztof Oplustil, Marcin Smaga, Maciej Matuszewski, Ewa Całus, Ariel Mucha, Marek Woroniecki, Paweł Marek Woroniecki

Grzegorz Łaszczyca, Andrzej Matan, Agnieszka Ziółkowska, Dorota Fleszer, Robert Suwaj, Grzegorz Krawiec, Olga Sitarz, Mariusz Jagielski, Dorota Sylwestrzak, Ewa Pierzchała, Magdalena Strożek-Kucharska, Michał Cyndel, Paweł Gacek, Anna Gronkiewicz, Barbara Palenik, Leszek Pietraszek, Joanna Wyporska-Frankiewcz

Grzegorz Kuca, Elżbieta Gudowska-Natanek

Monika Augustyniak, Jarosław Czerw, Tomasz Moll

Arkadiusz Talik, Karol Wach, Dawid Ziółkowski, Maciej Górtowski, Mirosław Karpiuk, Błażej Kwiatek, Remigiusz Mazur, Wojciech Cieślak, Paulina Bieś-Srokosz, Grzegorz Makarow, Agnieszka Skóra, Magdalena Ciorgoń-Urbańska, Marcin Adamczyk

Marek Wierzbowski, Mirosław Wincenciak, Alicja Plucińska-Filipowicz, Arkadiusz Despot-Mładanowicz, Kamil Buliński, Artur Kosicki, Mariusz Rypina, Tomasz Filipowicz

Paweł Śwital, Joanna Smarż, Sławomir Fundowicz

Agnieszka Pawłowska, Katarzyna Radzik-Maruszak, Jolanta Itrich-Drabarek

Zbigniew Chmielewski

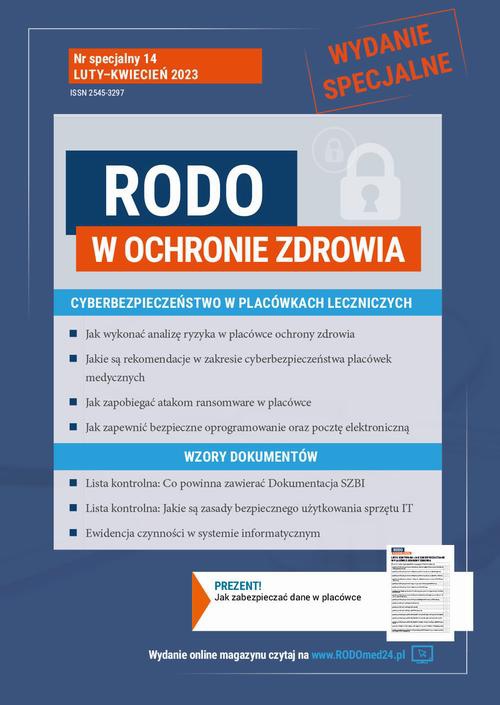

"To wydanie numeru specjalnego czasopisma „RODO w Ochronie Zdrowia” poświęcone zostało niezwykle ważnemu tematowi, a mianowicie kwestii cyberbezpieczeństwa w placówkach ochrony zdrowia. Nasi eksperci wskazują i podpowiadają m.in., jakie należy stosować zabezpieczenia danych osobowych przetwarzanych w systemach teleinformatycznych, aby uniknąć np. ataku ransomware. Przeczytaj ten przewodnik zawierający aktualne wskazówki, przykłady, praktyczne porady. Z opracowania dowiesz się m.in.: • jak interpretować przepisy prawa dotyczące zabezpieczenia danych osobowych, • jakie stanowisko zajmuje UODO, • co w praktyce oznacza analiza ryzyka, • jakie są techniczne aspekty zabezpieczenia danych osobowych przetwarzanych w systemach teleinformatycznych, • jak bezpiecznie pobierać oprogramowanie oraz bezpiecznie korzystać z poczty elektronicznej, • jak zarządzać podatnościami, • jak monitorować sieć lokalną. Nasi eksperci przygotowali również wiele pomocnych dokumentów, jak np.: • Lista kontrolna: Co powinna zawierać Dokumentacja Systemu Zarządzania Bezpieczeństwem Informacji (str. 17), • Lista kontrolna: jakie są zasady bezpiecznego użytkowania sprzętu IT (str. 18), • Lista kontrolna: jakie są reguły korzystania z oprogramowania (str. 19), • Ewidencja czynności w systemie informatycznym oraz ewidencja napraw systemu informatycznego (str. 20) "

Dostosuj tekst do każdego urządzenia

Twórz notatki

Rozpocznij czytanie tam, gdzie ostatnio skończyłeś

PAMIĘTAJ!

Twój PIN do zasobów w:

Wygasa: dzisiaj

Aby zdobyć nowy PIN, skontaktuj się z Twoją biblioteką.

W ciągu kilku minut otrzymasz wiadomość na adres .

Kliknij w znajdujący się w niej przycisk, aby potwierdzić zapisanie się do newslettera i odebrać darmowego e-booka.

Zaakceptuj Regulamin, aby kontynuować korzystanie z serwisu.