OSTATNIO PRZEGLĄDANE PRZEZ CIEBIE

WSZYSTKIE KSIĄŻKI

Powrót do Prawo medyczne (ochrony zdrowia)

Powrót do Prawo medyczne (ochrony zdrowia)Anna Chodorowska, Justyna Michalska, Paweł Kuczma

Dorota Lis-Staranowicz, Monika Giżyńska, Bogna Przybyszewska-Szter, Marcin Kazimierczuk, Małgorzata Augustyniak, Marcin Dąbrowski, Joanna Juchniewicz, Dobrochna Ossowska-Salamonowicz, Stanisław Bułajewski, Marek Chmaj

Michał Mistygacz, Jarosław Onyszczuk, Małgorzata Szeroczyńska

Sławomir Piekarczyk, Sławomir Tkacz

Wojciech Marchwicki, Radosław Baszuk, Wojciech Bergier, Piotr Wiśniewski, Małgorzata Eysymontt, Piotr Piesiewicz, Paweł Litwiński, Andrzej Zwara, Agnieszka Zemke-Górecka, Joanna Parafianowicz

Stanisław Sagan, Dominika Wapińska

Ewa Łętowska, Ryszard Piotrowski, Hanna Suchocka, Konrad Rydel, Marta Bakun, Grzegorz Basiński, Antoni Cypryjański, Jan Denka, Piotr Frączek, Aleksandra Gromiec, Marcin Hamielec, Krystian Kardas, Natalia Kowalik, Maria Kruk-Jarosz, Filip Olszówka, Ziemowit Syta, Kamil Szałecki, Mateusz Tyszka, Borys Tencer, Władysław Teofil Kulesza

Agnieszka Gajda, Anna Rytel-Warzocha, Piotr Uziębło

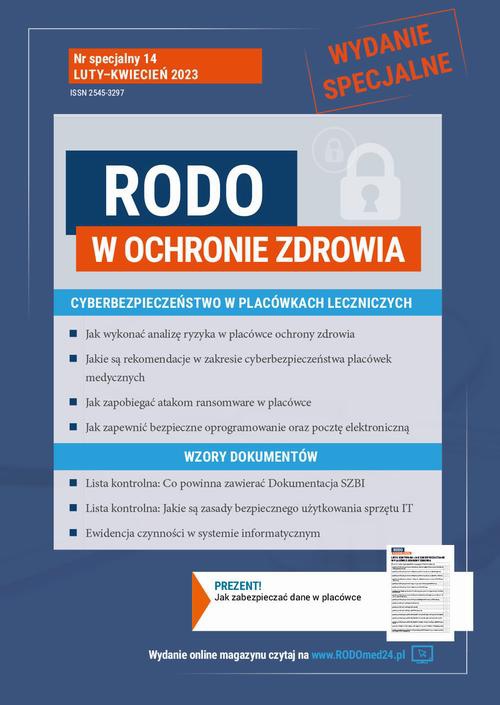

"To wydanie numeru specjalnego czasopisma „RODO w Ochronie Zdrowia” poświęcone zostało niezwykle ważnemu tematowi, a mianowicie kwestii cyberbezpieczeństwa w placówkach ochrony zdrowia. Nasi eksperci wskazują i podpowiadają m.in., jakie należy stosować zabezpieczenia danych osobowych przetwarzanych w systemach teleinformatycznych, aby uniknąć np. ataku ransomware. Przeczytaj ten przewodnik zawierający aktualne wskazówki, przykłady, praktyczne porady. Z opracowania dowiesz się m.in.: • jak interpretować przepisy prawa dotyczące zabezpieczenia danych osobowych, • jakie stanowisko zajmuje UODO, • co w praktyce oznacza analiza ryzyka, • jakie są techniczne aspekty zabezpieczenia danych osobowych przetwarzanych w systemach teleinformatycznych, • jak bezpiecznie pobierać oprogramowanie oraz bezpiecznie korzystać z poczty elektronicznej, • jak zarządzać podatnościami, • jak monitorować sieć lokalną. Nasi eksperci przygotowali również wiele pomocnych dokumentów, jak np.: • Lista kontrolna: Co powinna zawierać Dokumentacja Systemu Zarządzania Bezpieczeństwem Informacji (str. 17), • Lista kontrolna: jakie są zasady bezpiecznego użytkowania sprzętu IT (str. 18), • Lista kontrolna: jakie są reguły korzystania z oprogramowania (str. 19), • Ewidencja czynności w systemie informatycznym oraz ewidencja napraw systemu informatycznego (str. 20) "

Dostosuj tekst do każdego urządzenia

Twórz notatki

Rozpocznij czytanie tam, gdzie ostatnio skończyłeś

PAMIĘTAJ!

Twój PIN do zasobów w:

Wygasa: dzisiaj

Aby zdobyć nowy PIN, skontaktuj się z Twoją biblioteką.

W ciągu kilku minut otrzymasz wiadomość na adres .

Kliknij w znajdujący się w niej przycisk, aby potwierdzić zapisanie się do newslettera i odebrać darmowego e-booka.

Zaakceptuj Regulamin, aby kontynuować korzystanie z serwisu.