OSTATNIO PRZEGLĄDANE PRZEZ CIEBIE

WSZYSTKIE KSIĄŻKI

Powrót do Prawo medyczne (ochrony zdrowia)

Powrót do Prawo medyczne (ochrony zdrowia)Andrzej Wróbel, Dagmara Kornobis-Romanowska, Agnieszka Grzelak, Aleksander Cieśliński, Sylwia Majkowska-Szulc, Robert Grzeszczak

Jacek Gołaczyński, Piotr Mostowik, Witold Borysiak, Anna Juryk, Jacek Wierciński, Marcin Sokołowski, Piotr Rodziewicz, Piotr Kasprzyk, Marcin Stębelski, Joanna Zajączkowska-Burtowy, Michał Burtowy, Nikodem Rycko, Olga Bobrzyńska, Adrian Brzegowy, Michał Derek, Łukasz Dyrda, Anna Natalia Szulc, Agnieszka Wedeł-Domaradzka

Aneta Łazarska, Mariusz Godlewski

Monika Domańska, Piotr Żyłka, Michał Kibil, Karolina Barszczewska, Ilona Kuźniecow, Ireneusz Piecuch, Jagoda Gospodarek, Paulina Duma, Piotr Matuszewski

Sławomira Lerman-Balsaux

Bożena Gronowska, Piotr Sadowski

Dorota Łobos-Kotowska, Paweł Gała

Anna Drywa, Edward Juchniewicz, Łukasz Karczyński

Barbara Olbrych, Adam Ziółkowski

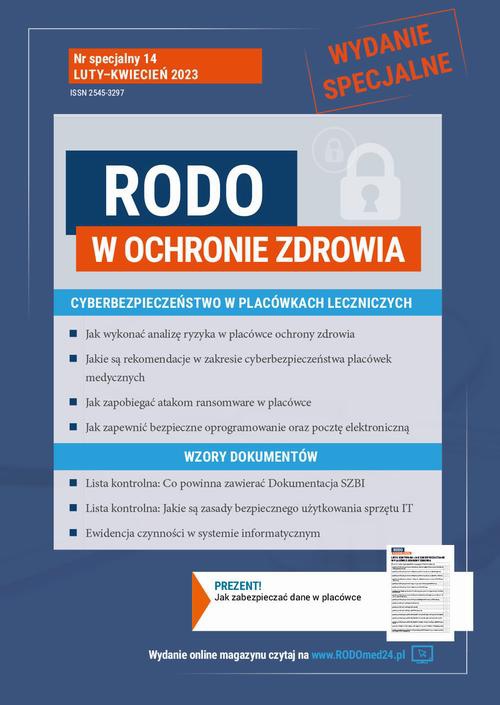

"To wydanie numeru specjalnego czasopisma „RODO w Ochronie Zdrowia” poświęcone zostało niezwykle ważnemu tematowi, a mianowicie kwestii cyberbezpieczeństwa w placówkach ochrony zdrowia. Nasi eksperci wskazują i podpowiadają m.in., jakie należy stosować zabezpieczenia danych osobowych przetwarzanych w systemach teleinformatycznych, aby uniknąć np. ataku ransomware. Przeczytaj ten przewodnik zawierający aktualne wskazówki, przykłady, praktyczne porady. Z opracowania dowiesz się m.in.: • jak interpretować przepisy prawa dotyczące zabezpieczenia danych osobowych, • jakie stanowisko zajmuje UODO, • co w praktyce oznacza analiza ryzyka, • jakie są techniczne aspekty zabezpieczenia danych osobowych przetwarzanych w systemach teleinformatycznych, • jak bezpiecznie pobierać oprogramowanie oraz bezpiecznie korzystać z poczty elektronicznej, • jak zarządzać podatnościami, • jak monitorować sieć lokalną. Nasi eksperci przygotowali również wiele pomocnych dokumentów, jak np.: • Lista kontrolna: Co powinna zawierać Dokumentacja Systemu Zarządzania Bezpieczeństwem Informacji (str. 17), • Lista kontrolna: jakie są zasady bezpiecznego użytkowania sprzętu IT (str. 18), • Lista kontrolna: jakie są reguły korzystania z oprogramowania (str. 19), • Ewidencja czynności w systemie informatycznym oraz ewidencja napraw systemu informatycznego (str. 20) "

Dostosuj tekst do każdego urządzenia

Twórz notatki

Rozpocznij czytanie tam, gdzie ostatnio skończyłeś

PAMIĘTAJ!

Twój PIN do zasobów w:

Wygasa: dzisiaj

Aby zdobyć nowy PIN, skontaktuj się z Twoją biblioteką.

W ciągu kilku minut otrzymasz wiadomość na adres .

Kliknij w znajdujący się w niej przycisk, aby potwierdzić zapisanie się do newslettera i odebrać darmowego e-booka.

Zaakceptuj Regulamin, aby kontynuować korzystanie z serwisu.