OSTATNIO PRZEGLĄDANE PRZEZ CIEBIE

WSZYSTKIE KSIĄŻKI

Powrót do Prawo medyczne (ochrony zdrowia)

Powrót do Prawo medyczne (ochrony zdrowia)Patrycja Zawadzka, Paweł Wajda, Ewa Skorczyńska, Mariusz Rypina, Piotr Combik, Kinga Jaskulak, Karol Kłosowski, Tomasz Libera, Iwona Miedzińska, Jan Siudecki, Marcin Trela, Marek Wierzbowski

Dorota Pyć, Iwona Zużewicz-Wiewiórowska, Małgorzata Nesterowicz, Magdalena Adamowicz, Cezary Łuczywek, Krzysztof Kochanowski

Marek Żylicz, Katarzyna Myszona-Kostrzewa, Anna Konert, Piotr Kasprzyk, Agata Kaczyńska, Adam Berezowski, Wanda Dzienkiewicz, Jan Walulik, Agnieszka Kunert-Diallo, Krystyna Marut, Ewa Jasiuk

Agata Tyburska, Zbigniew Mikołajczyk, Piotr Łuka

Leon Prochowski, Jan Unarski, Wojciech Wach, Jerzy Wicher

Krzysztof Wesołowski, Daniel Dąbrowski, Konrad Garnowski, Dorota Ambrożuk

Adam Pawlicz, Agnieszka Niezgoda, Elżbieta Nawrocka, Magdalena Kachniewska

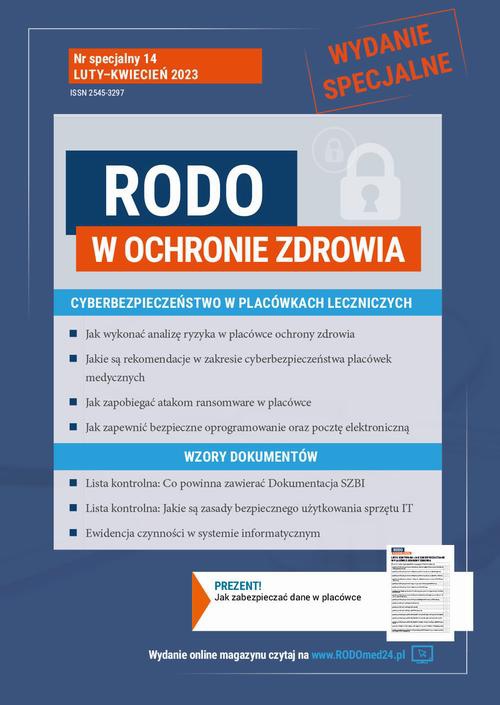

"To wydanie numeru specjalnego czasopisma „RODO w Ochronie Zdrowia” poświęcone zostało niezwykle ważnemu tematowi, a mianowicie kwestii cyberbezpieczeństwa w placówkach ochrony zdrowia. Nasi eksperci wskazują i podpowiadają m.in., jakie należy stosować zabezpieczenia danych osobowych przetwarzanych w systemach teleinformatycznych, aby uniknąć np. ataku ransomware. Przeczytaj ten przewodnik zawierający aktualne wskazówki, przykłady, praktyczne porady. Z opracowania dowiesz się m.in.: • jak interpretować przepisy prawa dotyczące zabezpieczenia danych osobowych, • jakie stanowisko zajmuje UODO, • co w praktyce oznacza analiza ryzyka, • jakie są techniczne aspekty zabezpieczenia danych osobowych przetwarzanych w systemach teleinformatycznych, • jak bezpiecznie pobierać oprogramowanie oraz bezpiecznie korzystać z poczty elektronicznej, • jak zarządzać podatnościami, • jak monitorować sieć lokalną. Nasi eksperci przygotowali również wiele pomocnych dokumentów, jak np.: • Lista kontrolna: Co powinna zawierać Dokumentacja Systemu Zarządzania Bezpieczeństwem Informacji (str. 17), • Lista kontrolna: jakie są zasady bezpiecznego użytkowania sprzętu IT (str. 18), • Lista kontrolna: jakie są reguły korzystania z oprogramowania (str. 19), • Ewidencja czynności w systemie informatycznym oraz ewidencja napraw systemu informatycznego (str. 20) "

Dostosuj tekst do każdego urządzenia

Twórz notatki

Rozpocznij czytanie tam, gdzie ostatnio skończyłeś

PAMIĘTAJ!

Twój PIN do zasobów w:

Wygasa: dzisiaj

Aby zdobyć nowy PIN, skontaktuj się z Twoją biblioteką.

W ciągu kilku minut otrzymasz wiadomość na adres .

Kliknij w znajdujący się w niej przycisk, aby potwierdzić zapisanie się do newslettera i odebrać darmowego e-booka.

Zaakceptuj Regulamin, aby kontynuować korzystanie z serwisu.